Chez Boréalis, nous avons toujours accordé une grande importance à la sécurité des données. En fait, c’était une de nos priorités dès le départ – bien avant que la conformité aux lois mondiales sur la protection de la vie privée (comme le RGPD, le CCPA et d’innombrables autres) devienne une préoccupation de nos clients. Or ces derniers temps, la sécurité occupe de plus en plus les esprits; des clients potentiels et existants nous envoient même des questionnaires détaillés pour vérifier que notre logiciel est conforme à leurs normes.

C’est tout à fait compréhensible, et sachez que vos préoccupations sont aussi les nôtres. Nos clients comptent sur nous pour assurer en tout temps la sécurité des données de leurs parties prenantes. C’est pourquoi nous utilisons des solutions d’hébergement qui respectent les normes les plus strictes du secteur en matière de sécurité des entreprises (ISO 27001, SOC 1 de Type II et SOC 2 de Type II). Le logiciel Boréalis assure la confidentialité, l’intégrité et la disponibilité des données de vos parties prenantes afin que vous puissiez vous conformer aux lois applicables. Par exemple, nous veillons à ce que toutes vos données, incluant les données vitales en cas de sinistre et les copies de sauvegarde permettant la continuité des activités, soient stockées et maintenues dans la même région que le centre de données.

Des améliorations continues

Nous suivons les meilleures pratiques en matière de sécurité des données dans un environnement SaaS. Une équipe interne de développeurs sont disponibles en tout temps si un incident de système survient.

Des tiers externes mènent régulièrement des essais d’intrusion pour repérer toute vulnérabilité. Nous évaluons constamment les risques de sécurité en examinant attentivement les rapports des départements informatiques de nos clients : nous voyons ainsi ce qui peut être amélioré dans notre logiciel et apportons ces changements de façon proactive, sans attendre qu’on nous en fasse la demande.

Vous envisagez une solution infonuagique pour gérer les données de vos parties prenantes ? Votre équipe des TI se doit de poser les bonnes questions aux fournisseurs de logiciels. Dans l’éventualité où une vulnérabilité serait découverte, combien de temps leur faudra–t-il pour corriger le problème ? 2 semaines ? 6 mois ? Ce délai doit être le plus court possible – la sécurité des données en dépend.

En 2023, nous avons reçu notre certification ISO 27001, une norme reconnue à l’échelle internationale qui aide les organisations à gérer la sécurité de l’information pour rendre les actifs d’information plus sécurisés. Les organisations qui obtiennent cette certification mettent en œuvre des programmes de sécurité stricts, évaluent les risques, les menaces et les vulnérabilités et s’alignent sur les meilleures pratiques. La certification ISO 27001 démontre un engagement envers la protection des données, favorisant la confiance des clients et des partenaires.

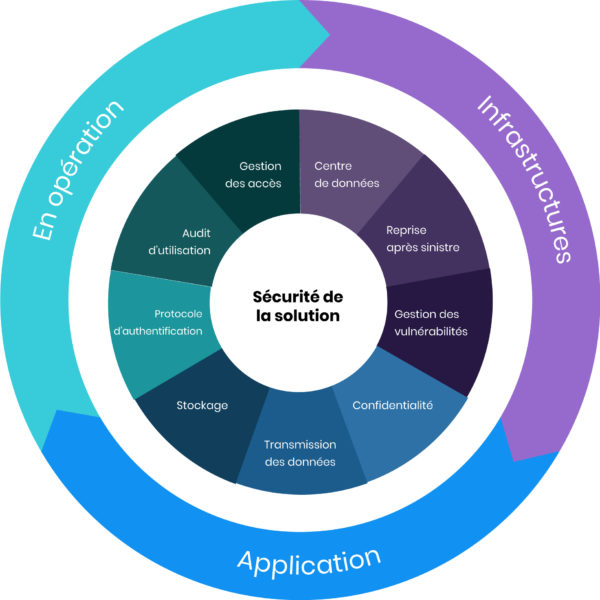

Voici comment plus de 15 ans d’expérience en matière de développement SaaS nous ont aidés à créer un environnement sécurisé pour vos données.

Boréalis : la sécurité à 360°

1. SÉCURITÉ DE L'INFRASTRUCTURE

Notre infrastructure réside sur des serveurs à haute disponibilité capables de basculement automatique et installés dans des centres de données certifiés de niveau 3. Ces installations sont conformes aux normes ISO 27001 : 2005, SOC 1 de type II (SSAE 16 et ISAE 3402) et SOC 2 de type II.

- La redondance de notre infrastructure vous permet de continuer à travailler et à accéder à vos données dans Boréalis, même lorsque nous effectuons la maintenance et les réparations planifiées du système.

- En cas d‘incident de sécurité, notre équipe est immédiatement alertée et agit sur le champ pour garantir que vos données restent en sûreté et accessibles.

- Nous restons aux aguets de toute modification apportée à l’infrastructure et vérifions soigneusement sa légitimité.

- Les correctifs de sécurité sont tous maintenus à jour afin de barrer la route aux pirates et fermer la porte aux logiciels malveillants.

Reprise après sinistre

Votre instance personnalisée de Boréalis et toutes vos données sont dupliquées en temps réel dans un centre de reprise après sinistre. De cette façon, même en cas de sinistre, vos données restent accessibles et en sûreté. Dans l’éventualité, très rare, où un serveur physique tombe en panne, les machines virtuelles hébergeant l’application Boréalis se répliquent automatiquement sur un autre serveur afin de réduire au minimum les temps d’arrêt.

Gestion des failles de sécurité

Nous utilisons des pratiques de sécurité rigoureuses pour tester notre infrastructure de façon proactive. Cela nous permet de repérer, de prévenir, d’atténuer et de classer les vulnérabilités, et ce grâce à un ensemble de mesures :

- Surveillance 24h/7j des systèmes et de l’infrastructure.

- Détection automatique des risques de sécurité des applications Web.

- Pare-feu de calibre entreprise et systèmes de prévention et de détection des intrusions pour protéger l’infrastructure contre les attaques susceptibles d’interrompre le service.

- Essais d’intrusion par des tiers pour créer une couche de sécurité additionnelle.

2. SÉCURITÉ DU LOGICIEL

Confidentialité des données

Les informations de nos clients sont traitées avec le plus haut degré de confidentialité : par défaut, elles sont toutes classées comme confidentielles.

- Les données des clients sont toutes cryptées selon les méthodes les plus récentes et l’accès est restreint aux seules personnes qui en ont besoin.

- Tous les employés et consultants de Boréalis sont soumis à des accords contractuels régissant la confidentialité des données, et ils suivent chaque année une formation de sensibilisation à la sécurité.

- Notre méthodologie d’évaluation des risques garantit que des mesures de contrôle sont en place pour protéger les données des clients de façon continue.

- Notre équipe ne peut accéder à vos données qu’en cas de nécessité, par exemple lorsqu‘il nous faut vérifier le bon fonctionnement de l’application, en effectuer la maintenance, ou pour répondre à une demande précise de votre part.

- Pour une sécurité accrue, le logiciel Boréalis offre également un module complémentaire de ségrégation des données permettant de rendre accessibles à vos équipes seulement les informations dont elles ont chacune besoin.

Cryptage des données transmises et enregistrées

Afin de minimiser le risque de violation, nous chiffrons toutes les données conformément aux meilleures pratiques de cryptage des données dans un environnement infonuagique.

- Toutes les communications transmises sur Internet depuis Boréalis sont cryptées par un protocole cryptographique de haute qualité.

- Toutes les données stockées sur les serveurs de Boréalis sont cryptées au repos par un protocole SSL de haut niveau.

- Les clés de cryptage sont stockées de manière sécurisée.

- Les sessions individuelles des utilisateurs sont identifiées et revérifiées à chaque transaction; elles utilisent un jeton unique créé lors de la connexion, permettant d’assurer leur traçabilité.

3. SÉCURITÉ DES DONNÉES EN COURS D'UTILISATION

Pour fournir à nos clients une solution de sécurité complète, nous protégeons également les données en cours d’utilisation ou en déplacement au sein de l’infrastructure. Qu’elles soient créées, mises à jour, effacées ou consultées depuis n’importe quel appareil ou poste de travail, les données sont protégées des menaces, où qu’elles se trouvent dans le système, ce qui est particulièrement important lorsque des politiques permettant aux employés d’utiliser leurs propres appareils (BYOD) sont en vigueur.

Protocole d’authentification

Pour les organisations qui préfèrent gérer les authentifiants de leur côté et avoir le plein contrôle des connexions, Boréalis prend en charge plusieurs protocoles d’authentification tels que SAML, l’authentification unique (SSO), la déconnexion unique (SLO) et le protocole d’accès aux annuaires légers (LDAP).

Piste d’audit

Les violations de données sont devenues une préoccupation majeure pour de nombreuses entreprises. Les lois sur la confidentialité des données telles que le RGPD ont rendu les pistes d’audit essentielles, puisque celles-ci vous permettent de savoir clairement qui a fait quoi et à quel moment dans votre plateforme Boréalis. Cela est d’une grande utilité lorsqu’on doit démontrer sa conformité.

- Toutes les activités effectuées dans Boréalis, y compris les modifications apportées aux utilisateurs ou aux paramètres de sécurité, sont enregistrées et entièrement traçables.

- Les téléchargements peuvent être limités, et toute exportation de données est enregistrée comme une activité, marquée de la date et du nom de l’utilisateur.

Contrôles d’accès des utilisateurs

Boréalis vous permet d’établir clairement et de contrôler entièrement qui a accès à vos données. La sécurité au niveau des documents permet à tous les utilisateurs d’accéder facilement aux informations dont ils ont besoin tout en protégeant les informations confidentielles.

- Seuls les administrateurs de l’application sont autorisés à créer des utilisateurs et à définir des règles de sécurité des données.

- Tous les accès sont régis par des politiques strictes de sécurité par mot de passe dont la complexité est configurable.

- Les contrôles d’accès peuvent être attribués par projet, campagne, communication, groupe ou rôle.

Vous prenez la sécurité des données de vos parties prenantes au sérieux ? Les feuilles de calcul ne suffisent plus. Passez à un logiciel évolué de gestion des parties prenantes qui suit les meilleures pratiques en matière de sécurité des données.

Pour plus d’informations, consultez la section Sécurité de notre site web.

Téléchargez la trousse d’information sur la sécurité (en anglais seulement) de Boréalis.

Vous avez des questions ou des inquiétudes précises concernant la sécurité des données ? Contactez-nous >